コンピュータウイルスの歴史

いまさら聞けないパソコン基礎知識

![]() データ復旧:トップ > いまさら聞けないパソコン基礎知識 > コンピュータウイルスの歴史

データ復旧:トップ > いまさら聞けないパソコン基礎知識 > コンピュータウイルスの歴史

コンピュータウイルスの歴史

コンピュータウイルスとは

コンピュータウイルスは、パソコンやスマートフォンなどのコンピュータ上で動作する悪意のあるプログラムのことを指します。

厳密にいえば、実際のウイルスと同様に増殖して被害を広める機能を持つものに限定されますが、最近では増殖機能を持たないものが多く存在します。自己増殖能力がないプログラムは、より範囲の広いくくりの「マルウェア(悪意のあるソフトの意味)」という名称が適切です。しかし、マルウェア全般もウイルスと呼ぶことが一般的なので、本記事ではウイルスと呼ぶこととします。

※コンピュータウイルスについては、下記のページをご参照ください。

●コンピュータウイルスと対策ソフト

https://www.rescue-center.jp/elementary/vol03.html

コンピュータウイルスの歴史

最初期のコンピュータウイルス

初期のコンピュータであるENIACやEDSACといった電子計算機が登場したのは1940年代ですが、現代のコンピュータの基礎を作り上げたジョン・フォン・ノイマンは1949年に行った講義の中で、自己複製するプログラムについて言及しています。これは自己増殖型のウイルスと共通する発想で、コンピュータの成立と同時期に、コンピュータウイルスの登場が予言されていたと言えます。

初期のコンピュータは研究機関や大企業に限定されており、自由に使えるものではなかったのでウイルスが実際に登場するまでには少し時間がかかりました。最初期のウイルス(マルウェア)がどのプログラムだったのかは諸説ありますが、1970年代に作られたいくつかのジョークプログラムがそれに該当すると言われています。いずれもコンピュータの破壊を目的としたものではなく、動作の結果としてコンピュータやネットワークの負荷が高まってしまうものでした。

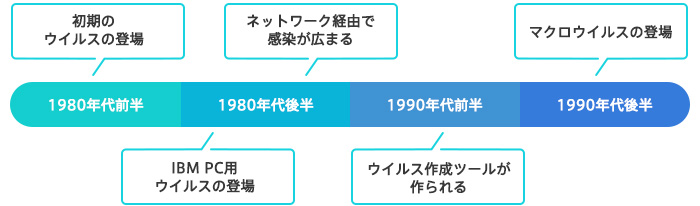

パソコンをターゲットとしたウイルス

1980年代に入ると、一般家庭にもパーソナルコンピュータ(パソコン)が普及するようになり、パソコンをターゲットとしたウイルスが登場します。アップル社の「Apple II」にフロッピーディスク経由で感染するジョークプログラム「Elk Cloner」が世界初のパソコン用ウイルスとされています。1982年に15歳の学生が友達を驚かせるために作ったプログラムでしたが、感染してすぐに症状が出るわけではないため、予想外に広まってしまったのです。潜伏期間があるほうが、感染が広まりやすくなるのは現実のウイルスと同じです。

IBM PCに感染する初のウイルスは1986年に登場します。パキスタンでコンピュータやソフトを販売する会社を営む兄弟が開発したもので、その社名からBrainと名付けられました。Elk Clonerと同じくフロッピーディスクを媒体として感染します。感染したコンピュータは、不正コピーに対する注意喚起のメッセージを表示します。この時代はフロッピーディスクを経由したソフトの不正コピーが横行していたため、感染が世界中に広まることになります。メッセージには彼らの会社名や連絡先も記載されていたので、世界初のアドウェア(広告を表示させるマルウェア)でもあります。

インターネットの普及とウイルスの拡大

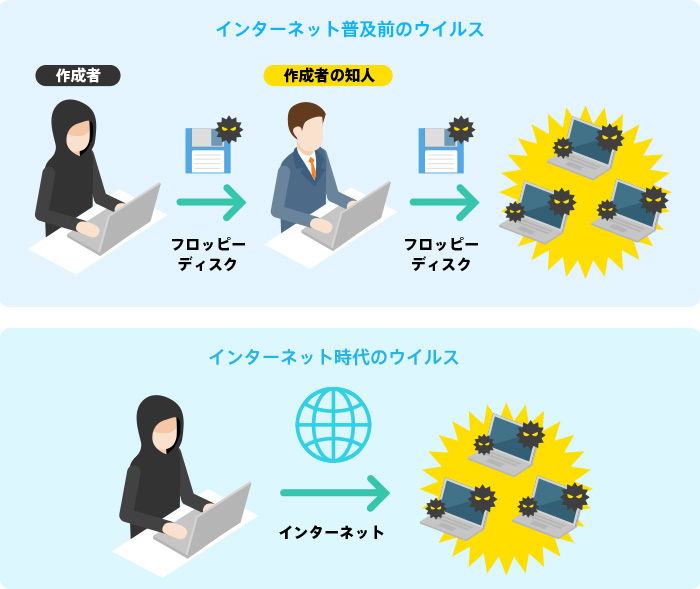

初期のパソコン向けウイルスは、フロッピーディスクを媒介としてコンピュータ間で感染するものが多く、メッセージを表示させるなどの無害なものが大半でした。1980年代後半から1990年代にかけて、パソコン通信や電子メール、インターネットが普及し、ネットワークを経由して感染を拡大するウイルスが作成されるようになります。

ウイルスの感染経路の多様化、被害の拡大をビジネスチャンスととらえ、初期のウイルス対策ソフトもこの時期に発売され普及しはじめます。

一方で、対策ソフトのチェックをすり抜けるためにウイルスを改造した亜種が作られるようになり、対策ソフトの登場がウイルスの種類を増やすきっかけにもなっています。

ウイルスは、感染したコンピュータ上で実行される必要があるため、ブートセクタに入り込むものや、comやexeファイルのような実行形式のファイルに感染するものがほとんどでした。WordやExcelといったOffice製品で自動化処理を行うために簡単なプログラムを実行できるマクロ機能が搭載されるようになると、そのマクロ機能を悪用して感染を広めるマクロウイルスが1990年代後半から流行するようになります。

電子メールの普及に伴い、電子メールの添付ファイルを感染経路とするウイルスも広がりはじめます。1999年に登場した「Melissa」は添付されているワードファイルを開くと、Outlookのアドレス帳に登録されている先頭50名に、ウイルスを添付したメールを送信する仕組みとなっており、ネズミ算式に拡散して大きな被害が出ました。

ウイルスの目的の変化

1990年代までのウイルスは感染しても、メッセージの表示やデータの破壊といった被害者の不利益になることばかりで、ウイルス作成者には何の利益ももたらさないものがほとんどでした。多くの場合は、ウイルス作成者は愉快犯で、被害者と加害者の間に何の関係もないことが特徴です。

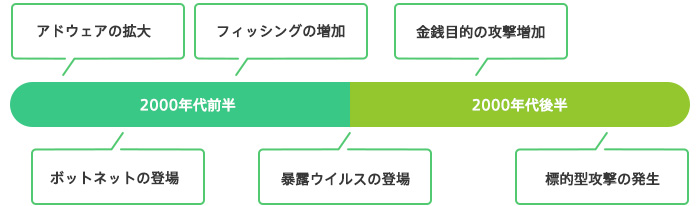

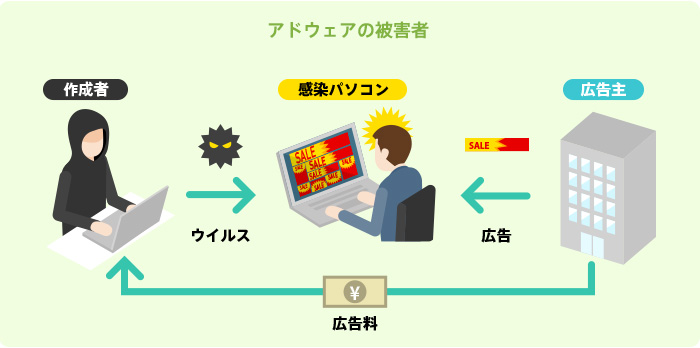

2000年ごろになると、勝手に国際電話をかけるウイルスや、感染したパソコン上に広告を表示させるアドウェアが多く作られるようになります。国際電話は通話料の一部をキャッシュバックする仕組みがあり、広告表示も広告料が発生します。つまり、感染者が増えることにより、ウイルス作成者に対して利益が生まれるような仕組みが作られるようになりました。なお、広告主もウイルス経由で表示されていることは知らず、ある意味被害者ですが、広告主自体がウイルスの作成者である場合もあります。

2001年には、ウェブサーバを攻撃する「Code Red」が登場しました。このウイルスはマイクロソフト製のウェブサーバ「IIS(Internet Information Server)」のセキュリティホールを利用し、短期間に世界中の数十万台に感染したといわれています。このウイルスは感染後、特定のIPアドレスにDDoS攻撃を仕掛けます。それにより特定のサーバをサービス停止に追い込むことが可能となり、特定の企業や組織に経済的なダメージを与えられるわけです。武器として、ウイルスや感染者を利用するのは今までにない発想でした。

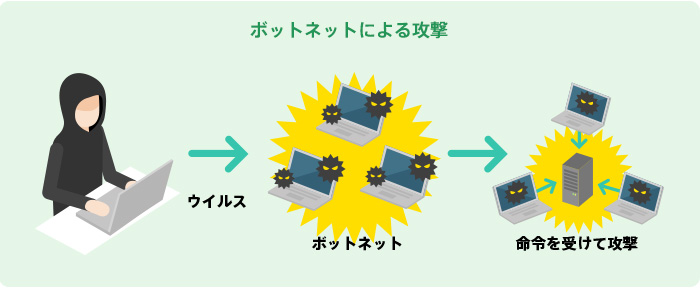

Code Redはウイルスそのものに攻撃対象のIPアドレスが書かれていたため、対象のサーバがIPアドレスを変更すると攻撃が無効となりました。その弱点をなくしたものが、ボットネットです。

ボットネットは、ウイルスに感染した多数のコンピュータで構成されたネットワークです。その中のコンピュータの利用者は感染した自覚がないことから、感染PCはゾンビコンピュータと呼ばれています。ゾンビコンピュータはボットハーダーもしくはボットマスターと呼ばれる指令者からの命令を受けて、スパムメールを送信したり、特定のサーバに多数のアクセスを行ってサービス停止に追い込んだり、広告をクリックしたりします。後から命令を行うため、ボットネットが長く維持できるよう、ゾンビコンピュータの動作に影響が出にくい仕組みになっていて、所有者が感染に気付かないまま命令を待ち続けるようになっています。実際、現在世界中にばらまかれているスパムメールの多くが、ボットネットから送信されているといわれています。

WinnyやShareなどのファイル交換ソフトが普及し始めると、それをターゲットとしたウイルスも登場します。「Antinny」や「山田ウイルス」に感染すると、デスクトップの画面を一定時間ごとにキャプチャし、掲示板にアップを行う、特定のディレクトリにあるファイルを共有するなどの被害が発生します。PC内の情報を公開されてしまうことから、「暴露ウイルス」とも呼ばれます。従来のウイルスはせいぜいパソコンが壊れる程度の被害で済みましたが、企業の機密情報や個人のプライベートな情報をネット上に流されるため、内容によっては社会的地位を脅かし人間関係を崩壊させてしまうことになります。

企業に対するスパイ活動を目的として、ピンポイントにターゲットを絞り、取引先からのメールを装ってウイルスを送り込む「標的型攻撃」という手法も増えています。これは、大きな被害が出るうえに、ウイルス対策ソフトで防ぎにくい攻撃です。ウイルス対策ソフトのメーカーは、感染が広まり始める段階で情報を収集し、そのウイルスを検出するためのパターンファイルを配布するという仕組みを持っています。ターゲットを絞って攻撃する手法だと、そのターゲット向けのウイルスを作って送り込むため、ウイルス対策ソフトメーカーがウイルスを手に入れる前に攻撃が完了してしまうこととなります。対抗策として、既知のウイルスに対するパターンファイルではなく、ウイルスと思われる挙動を検出する技術も導入されるようになりました。また、OS自体にウイルスの動作を防ぐ仕組みが導入され、最近のOSでは権限が与えられていないプログラムが特定の動作をすると利用者に確認を取るようになっています。

組織化、悪質化するウイルス

最近のウイルスは、個人ではなく犯罪組織が関与しているものが多くなっています。

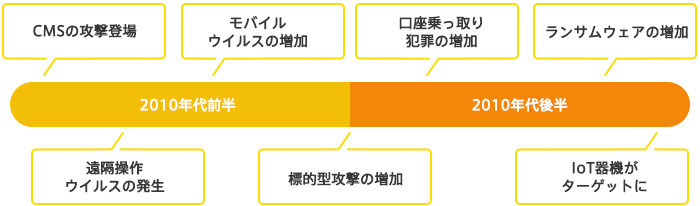

キーボードの入力履歴を保存するキーロガーや画面を録画するソフトを侵入させて、ネットサービスやオンラインバンキングのログイン情報を盗もうとする手口も増えています。厳密にはウイルスとは異なりますが、オンラインバンキングのパスワード再発行メールを模倣したメールを経由して、偽のログイン画面を表示させ、オンラインバンキングの取引に必要な情報を入力させて口座を乗っ取る犯罪も発生しています。

主な侵入経路としては、ウェブサイト上で「ウイルスに感染しています。駆除するためにはこのソフトをダウンロードしてください」と表示させて悪意のあるソフトを導入させるものがあります。また、ネットで話題になっている人物の秘密の情報が見られるというメールからソフトをインストールさせる手口、盗用した写真や文章を使ってフォロワーを集めたSNSアカウントから悪意のあるサイトに誘導する手口もあります。

詐欺や脅迫目的のウイルスは銀行口座や住所などのネットと実世界との接点の部分で犯人が特定される可能性がありますが、匿名で送金できる仮想通貨の登場で多くの犯罪組織がウイルスによる詐欺を試みるようになりました。

ファイルを暗号化し「データを元に戻してほしければビットコインで身代金を支払え」と要求するランサムウェア(ランサムは身代金の意味)が2017年以降増加しています。

幸いにも、一般家庭まで仮想通貨が普及していないため国内での実被害は少ないようです。

ウイルスに感染したゾンビコンピュータで構成されるボットネットの悪用方法も、時代を経るごとに多様化しています。スパムメールを送って薬事法違反の通販サイトやアダルトサイトなどを宣伝しても、そのサイトの運営者として逮捕される恐れがあるため、ゾンビコンピュータを中継先として使用し、本家のサイトの所在地を分からなくするという例もあります。また、仮想通貨の普及時期にはゾンビコンピュータを使って仮想通貨の発掘(マイニング)を行っているものもありました。パスワードの突破にボットネットが使われる例もあります。パスワード不明のサービスに対して、繰り返し侵入に失敗したときにアクセスを拒否する仕組みがあっても、ボットネットを使えば何度でもリトライできることになります。

特定のゾンビコンピュータを外部から遠隔操作することを目的としたウイルスも存在します。遠隔操作されたゾンビコンピュータから殺害予告を送り、そのゾンビコンピュータの所有者が誤認逮捕されるという事件もありました。従来のボットネットは多くのゾンビコンピュータを抱えることが前提でしたが、遠隔操作を悪用した犯罪によって、数台の感染PCにもかかわらず大きな社会不安をもたらす結果となっています。

パソコン以外に感染するウイルス

パソコン以外でもウイルスの被害は出ています。最近の企業のウェブサイトは、CMS(コンテンツマネジメントシステム)が導入されていることが多く、ページ管理者が管理ページにログインして、ブログの更新のようにブラウザ上で情報の入力ができるようになっています。普及率の高いWordPressなどのCMSをターゲットとするウイルスが存在します。感染したサイトは内容が改ざんされ、閲覧した一般ユーザをターゲットとした攻撃の踏み台とされます。

SNSの乗っ取りもある種のウイルス(マルウェア)です。TwitterやFacebookなどのSNSでは、便利なサービスにユーザ権限の一部を渡して自動的に投稿する機能があります。たとえば、聞いている音楽を自動的に投稿する、ジョギングで走った距離を自動的に投稿するなどの活用法があります。その機能を悪用し、占いやプレゼント応募とみせかけて、SNSのアカウント権限を与えさせたうえで、後日違法な商品の宣伝投稿をSNSの友達相手にばらまくなどの手法が使われています。広告を見た友達が同じように権限を渡してしまい、次々に被害にあうためウイルス的な広まりを見せることがあります。

スマートフォンもウイルスのターゲットとなっています。iPhoneはAppleが審査したプログラムしかインストールできないため被害は少ないですが、Androidは未審査の独自アプリをインストールすることも可能で、便利なソフトだと騙されてインストールする被害が発生しています。

無線ルータ、NAS、防犯カメラなどの機器は、ネットワークに接続されて宅外からも操作できるため攻撃の対象となることがあり、実際にボットネットに組み込まれてしまった例もあります。最近では、宅外操作可能なテレビやレコーダー、エアコン、ロボット掃除機なども普及しており、それらの機器に対しても定期的なアップデートなどの対策が必要となっています。

コンピュータウイルスへの対策

はじめは個人の技術的な好奇心の結果やジョークプログラムとして登場したウイルスですが、利益を生むようになり、攻撃の手段としても用いられるようになったことから、組織的で巧妙なものに変化しています。

コンピュータウイルスの感染を防ぐには、ウイルス対策ソフトの導入が効果的ですが、常に変化し続けるウイルスに対してソフトだけでは100%の対策とはなりません。ウイルス対策ソフトからの監視を免れるためにOS自体を改ざんして検出を免れる手法も現れています。

出所不明のファイルを開かない、常に最新のOSを使用するなどの対策を併用し、どういったウイルスが被害を広めているのか情報収集を欠かさないことも重要です。

●コンピュータウイルスと対策ソフト

https://www.rescue-center.jp/elementary/vol03.html

また、安易なパスワードを使用しているアカウントはウイルスを使った攻撃のターゲットになりやすいという傾向があります。さらに、複数のサービスで共通のパスワードを使用すると被害に合う可能性が高まります。パスワードの管理方法にも気をつけましょう。

●パスワードの管理

https://www.rescue-center.jp/elementary/vol36.html

万が一、ウイルスに感染してしまいデータが破壊された場合でも、バックアップがあればデータを戻すことが可能です。ただし、バックアップ先のHDDもデータを破壊してしまう場合があるのでウイルス駆除後にHDDを接続するようにしましょう。

●バックアップ入門

https://www.rescue-center.jp/primer/

ウイルス感染により、破壊されたデータや、削除されてしまったデータも復旧できる可能性がございます。万が一の際はお気軽にご相談ください。